2026 年 5 月 12 日,GTIG(Google Threat Intelligence Group,Google 威脅情報團隊)公布一個案例:他們發現網路犯罪者準備利用一個零時差漏洞(zero-day exploit)發動大規模攻擊,目標是一款熱門開源的網頁型系統管理工具。GTIG 表示,依漏洞利用腳本的結構與內容,他們高度相信攻擊者曾使用 AI 協助發現與武器化這個漏洞。

這個案例對企業真正的訊號,是攻擊者不需要等到全自動 AI 系統成熟。只要 AI 同步加速目標研究、漏洞分析、漏洞利用迭代與資料處理,既有攻擊流程就會更快、更便宜、更容易規模化。而這已經是現在進行式。

更棘手的是,AI 是雙面能力。同一組能力可以幫助防禦者更早找出漏洞、加速修補與回應,也可能被惡意行為者用來壓縮攻擊時間。這個矛盾,正是 OpenAI Daybreak 與 Anthropic Project Glasswing 想要回答的問題。

本篇 Aiworks 將從這兩項 AI 資安防禦計畫出發,拆解目前 AI 在資安攻防的核心趨勢,並提出 Aiworks 認為企業現階段該如何重新排序優先:從工具導入,進一步走向防禦工作流、存取治理與修補節奏的重新設計。

文章大綱

- AI 加速既有 TTPs:攻擊鏈被壓縮的五個關鍵環節

- OpenAI Daybreak 與 TAC:AI 資安工作流的存取治理框架

- Anthropic Project Glasswing:限制性部署 Claude Mythos Preview,動員跨產業防禦

- Mozilla Firefox 落地案例:AI 加速漏洞發現後,修補量能成為真正瓶頸

- 防禦端趨勢:資安前移 SDLC,AI Agent 治理納入防禦範圍

- 台灣企業 AI 資安現況:人才不足與資料治理是優先補強的基本功

AI 加速既有 TTPs:攻擊鏈被壓縮的五個關鍵環節

CSIS(Center for Strategic and International Studies,戰略與國際研究中心)為這個議題給出一個校準:完全自主的 AI 駭客值得關注,但企業眼前更迫切的風險,是 AI 讓既有 TTPs(tactics, techniques, and procedures,戰術、技術與程序)更快、更便宜、更容易取得。

具體拆解,AI 正在壓低攻擊鏈中五個環節的時間、人力與技能門檻:

- 目標研究:更快整理公開資訊、組織架構、技術堆疊與外部曝險面。

- 漏洞研究:更快讀懂原始碼(source code)、依賴鏈(dependency chain)、系統設定與邏輯例外。

- 漏洞分析:更快推測漏洞利用路徑、受影響版本與必要前置條件。

- 漏洞利用迭代:更快調整 PoC(proof of concept,概念驗證)、測試酬載(payload)、排除錯誤。

- 資料處理:更快整理外洩資料,找出高價值資訊與下一步攻擊線索。

GTIG 也說明,他們首次辨識到一個威脅行為者使用其認為由 AI 協助開發的零時差漏洞利用,並計畫用於大規模行動。AI 協助攻擊,已經進入真實場景。

過去資安團隊也許有時間閱讀公告、判斷影響、安排修補。當攻擊者能把目標研究、漏洞理解與測試流程壓縮到更短時間,防禦工作流就必須跟著縮短。

OpenAI Daybreak 與 TAC:AI 資安工作流的存取治理框架

Daybreak 是 OpenAI 在 2026 年 5 月推出的資安防禦計畫,目標是把前沿 AI 的推理能力、Codex Security 的執行環境,以及資安合作夥伴串進防禦流程。

Daybreak 計畫把重點放在「更早看見風險、更快採取行動、讓軟體從設計上更有韌性」。這個計畫傾向建立一個讓團隊找出、排序、驗證與修補安全問題的入口,讓資安防禦更早進入軟體開發與營運流程。實際能力涵蓋安全程式碼審查(secure code review)、威脅建模(threat modeling)、修補驗證(patch validation)、依賴風險分析(dependency risk analysis)、偵測(detection)與補救建議(remediation guidance)。

細看 Daybreak 計畫的部署方式,背後關鍵是 TAC(Trusted Access for Cyber,可信任資安存取)。OpenAI 把不同資安任務放進不同存取層級:一般 GPT-5.5 保留標準安全防護;GPT-5.5 with TAC 支援經驗證的防禦者在授權環境中的防禦工作;GPT-5.5-Cyber 則以限定預覽形式支援更高風險、但已授權的紅隊演練(red teaming)、滲透測試(penetration testing)與受控驗證(controlled validation)。

對企業而言,採用 AI 資安要問的問題不只「模型強不強」,還包括:誰可以用、能連到哪些程式碼庫與內部系統、產出的漏洞利用驗證與修補建議是否可追蹤、高風險動作是否需要人工審核、操作紀錄能否被稽核。

Anthropic Project Glasswing:限制性部署 Claude Mythos Preview,動員跨產業防禦

Project Glasswing 是 Anthropic 在 2026 年 4 月推出的跨產業防禦計畫,目標是保護 AI 時代的關鍵軟體。這個計畫把尚未一般公開的 Claude Mythos Preview 提供給大型科技公司、資安業者、金融機構、開源組織與維護關鍵軟體基礎設施的團隊,用於防禦性資安工作。

Anthropic 表示,Claude Mythos Preview 是專為資安防禦設計的前沿模型,能在漏洞發現(vulnerability discovery)與漏洞利用推理(exploit reasoning)上超越多數人類專家。Anthropic 也聲稱,Mythos Preview 已找出數千個高嚴重性漏洞,涵蓋主要作業系統、瀏覽器與其他重要軟體。正因為 Mythos Preview 如此強大,目前尚未對一般企業開放。

Glasswing 計畫的核心概念,是高能力模型應先交給能修補關鍵軟體與共同攻擊面的防禦者。Anthropic Frontier Red Team 說明,許多由 Mythos Preview 找到的漏洞必須先經過分類、人工驗證,再揭露給維護者,因此目前僅有少數可公開的技術案例。

Glasswing 計畫的合作夥伴包含 AWS、Apple、Cisco、CrowdStrike、Google、JPMorganChase、Linux Foundation、Microsoft、NVIDIA、Palo Alto Networks 等。Anthropic 也把存取權擴大到 40 多個維護關鍵軟體基礎設施的組織,並承諾最高 1 億美元 Mythos Preview 使用額度,以及 400 萬美元開源安全捐助。

現代企業依賴雲端服務、開源套件、第三方供應商與軟體供應鏈。當 AI 能更快找到大量漏洞,防禦能力會延伸到開源維護者、平台供應商、雲端服務、金融機構與關鍵基礎設施。企業越依賴外部軟體與服務,就越需要知道自己的供應鏈風險如何被發現、通報、修補與驗證。

Mozilla Firefox 落地案例:AI 加速漏洞發現後,修補量能成為真正瓶頸

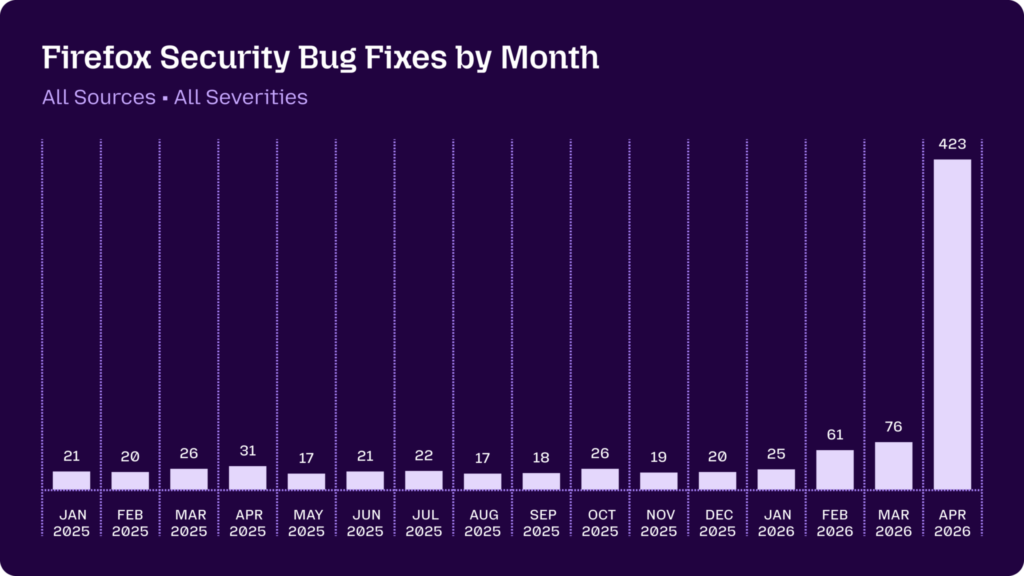

(source: Behind the Scenes Hardening Firefox with Claude Mythos Preview, Mozilla Hacks)

Mozilla 在 2026 年 4 月共修補 423 個 Firefox 資安缺陷,其中 271 個來自 Claude Mythos Preview。對比 2025 年每月平均 20 至 30 個的修補節奏,這是一次數量級的躍升。

幾個月前,AI 產生的資安回報多半是看似合理但實際無效的雜訊,反而消耗維護者大量時間。Mozilla 形容這個態勢在短短幾個月內徹底翻轉,原因有兩個:模型能力大幅提升,以及他們改善了使用模型的方法。所謂改善,包含引導模型、放大規模,以及堆疊多個模型來放大訊號、過濾雜訊。

關鍵突破來自 Agentic 執行框架(agentic harness)。給予正確介面與指令後,模型可以建立並執行可重現測試案例(reproducible test cases),動態驗證對資安缺陷的假設,找出真實的問題並排除無法重現的猜測。Mozilla 在既有模糊測試(fuzzing)基礎設施上建立自己的執行框架,先用 Claude Opus 4.6 做小規模實驗,再把任務平行化到多個臨時虛擬機(ephemeral VM),讓每個工作針對特定檔案尋找問題並回寫結果。

但 Mozilla 強調,光有漏洞發現子系統(discovery subsystem)不夠。要讓結果真的落地,他們必須把它整合進完整的資安缺陷生命週期(security bug lifecycle):判斷該看哪裡、如何處理輸出、對已知問題去重、追蹤缺陷、分類分流(triage)、修補、測試與發布。這條自動化流程(pipeline)是程式碼庫(codebase)專屬的,無法靠工具直接複製。光是這次工作背後,就有超過 100 人投入,工作涵蓋撰寫修補程式、程式碼審查、分流、修補測試、流程維運與發布管理。

AI 把企業發現漏洞的能力推到一個新層級,但每一個資安缺陷仍然需要被仔細修補、驗證、發布與追蹤。Mozilla 案例真正可借鏡之處,是它示範了如何把 AI 發現能力嵌進日常開發流程,而不是把 AI 當成一次性掃描器。對企業而言,修補量能(remediation capacity)能不能跟上發現量能,才是這場升級的決勝點。

防禦端趨勢:資安前移 SDLC,AI Agent 治理納入防禦範圍

Daybreak 與 Glasswing 指向同一個方向:資安工作會更早進入 SDLC(Software Development Life Cycle,軟體開發生命週期)。防禦工作需要從 SOC(security operations center,資安營運中心)與事故回應,往前延伸到需求、設計、開發、測試,也涵蓋依賴管理、部署與變更管理。

OpenAI Daybreak 強調把安全程式碼審查、威脅建模、依賴風險分析、修補驗證與補救建議帶進日常開發循環(everyday development loop)。Anthropic Glasswing 則把關鍵軟體、開源維護者與軟體供應鏈拉進防禦範圍。Mozilla Firefox 案例則顯示,當模型能支援依修補內容進行掃描,未來這類流程可能更自然地接進 CI(continuous integration,持續整合)系統。

這會改變企業內部的分工。資安團隊需要更早參與設計與開發,開發團隊也需要把安全納入日常交付。平台工程、資安、IT、開發與供應鏈管理,需要共用一套可追蹤的修補與驗證工作流。

更進一步,AI 進入工作流的同時,AI Agent 本身也成為一個需要被治理的對象。它能讀取程式碼、呼叫工具、執行動作,等同於企業多了一個沒有員工身份、卻能對系統下指令的「工作者」。五眼聯盟(Five Eyes)在《Careful Adoption of Agentic Artificial Intelligence Services》報告中提出的治理底線可以作為起點:Agentic AI 系統應納入既有資安框架,企業需要落實最小權限(least privilege)、明確身分管理、工具呼叫監控、輸出驗證、人類監督、日誌紀錄、稽核與可回復性。

要把這條治理底線落地,第一步是盤點五件事:

- AI 系統能讀取哪些資料、程式碼庫與內部系統。

- AI Agent 能呼叫哪些工具、API 或自動化流程。

- 高風險動作是否需要人類介入審核(human-in-the-loop)。

- 權限是否符合 least privilege。

- 是否有完整日誌紀錄(logging)、監控(monitoring)、稽核(audit)、回復(rollback)與事件回應(incident response)。

世界經濟論壇(WEF)在《Empowering Defenders: AI for Cybersecurity》報告中也把 AI 資安導入拆成幾個條件:高階主管支持、流程與資料等基礎成熟度、結構化試點,以及分階段擴大。這很適合企業決策者參考,因為 AI 資安導入牽涉採購、權責、資料品質、既有流程與人才能力。

台灣企業 AI 資安現況:人才不足與資料治理是優先補強的基本功

放回台灣企業,多數組織不一定已經進入 Mythos Preview 或 GPT-5.5-Cyber 這種前沿資安能力階段。更實際的壓力來自幾個方向:

- AI 資安與治理人才不足

- 資料治理成熟度不夠

- AI 工具的內部控管

- LLM 應用洩漏敏感資料

- 深偽技術(deepfake)身分冒用

- 提示詞注入(prompt injection)

- 供應鏈與身分治理

iThome《2026 CIO & CISO 大調查報告書》〈資訊安全策略篇〉的數據呼應了這個盤點。根據調查,企業導入 AI 時最大的兩項資安挑戰為:

- 缺乏 AI 資安與治理人才:29%

- 資料治理成熟度不足:23%

同份報告把幾項 AI 自身風險放進企業風險圖:

- LLM 應用洩漏敏感資料

- 深偽技術冒用

- LLM 提示詞注入

- AI Agent 權限濫用

- AI Agent 自主操作失當

另一方面,資安流程 AI Agent 採用率正快速攀升:整體企業從 2025 年的 17% 提高到 2026 年的 33%,百億營收企業則從 21% 提高到 40%。

這代表台灣企業的 AI 資安議題,已經同時出現在兩端:一端是企業想把 AI Agent 放進資安流程,另一端是企業也必須管理 AI Agent 自身帶來的權限、資料與操作風險。在追逐前沿能力之前,台灣企業需要先補上治理人才、資料品質、身分管理與供應鏈這四項基本功。

Aiworks 洞察:AI 資安的競爭,是防禦工作流能不能追上攻擊速度

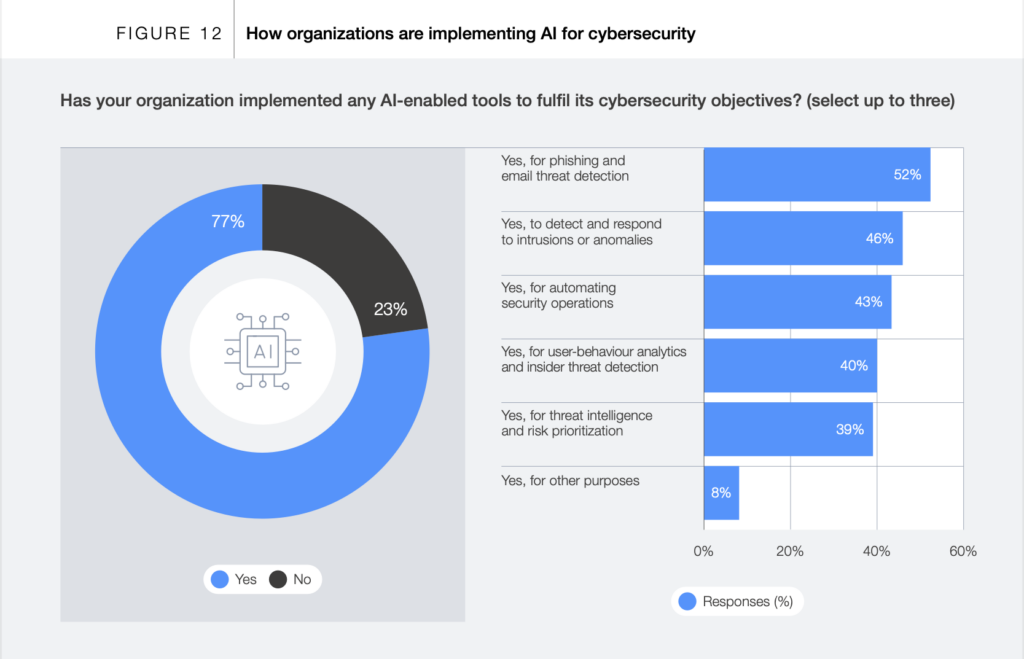

(source: Figure 12, Global Cybersecurity Outlook 2026, World Economic Forum)

同一組 AI 能力,最終會放大攻擊還是放大防禦,取決於誰先讓它進入可信任的工作流。OpenAI Daybreak 與 Anthropic Project Glasswing 指向同一件事:AI 資安已經進入治理與工作流競爭。模型會越來越強,但企業真正需要建立的能力,是讓資安團隊在正確權限、正確資料、正確流程裡更快行動。

世界經濟論壇《2026 年全球網路安全展望報告》(Global Cybersecurity Outlook 2026)幾個數據說明了現況:

- 94% 受訪者認為 AI 會是未來 12 個月最顯著影響資安的技術之一

- 77% 組織已採用 AI 資安(AI for cybersecurity)工具,主要用於釣魚郵件偵測、入侵與異常回應、使用者行為分析

- 主要障礙包含:知識或技能不足(54%)、AI 產出的安全回應必須由人類驗證(41%)、風險不確定(39%)

這些數字把問題說得很清楚。企業導入 AI 資安的最大落差,通常落在流程、資料、權限、稽核、人類監督與人才是否準備好。

攻擊者正在用 AI 縮短時間差。企業需要讓漏洞發現、風險排序、修補驗證、偵測回饋與權限治理形成一條能被管理的防禦鏈。未來十二個月的資安成熟度差距,會落在這一點:組織能否把 AI 速度轉成可信任的防禦節奏。

📩 想為你的組織打造 AI 協作能力?

Aiworks 提供企業內訓、客製化培訓與實作工作坊,協助各產業團隊規劃生成式 AI 的導入與應用策略。

▼ 聯絡我們|規劃你的 AI 實戰課程,讓轉型真正落地 ▼

(若表單未正常顯示,請點擊此連結進入表單填寫頁面)

推薦延伸閱讀

▶︎ 金融業 AI 採用率 81%、轉型影響僅 14%:《2026 全球金融服務業 AI 報告》拆解企業導入落差

▶︎ AI 競爭重心從模型移向基礎設施:三大服務商的運算佈局與企業採用視角

▶︎ Agent 時代的新型資安威脅:Prompt Injection 如何讓 AI 工具變成攻擊者的入口

▶︎ AI 在說真話嗎?揭示 AI 討好行為如何影響人的決策判斷

▶︎ 2026 AI 指數報告關鍵洞察:Agentic AI 已成新基準,企業三道缺口同步擴大

參考來源

- GTIG AI Threat Tracker: Adversaries Leverage AI for Vulnerability Exploitation, Augmented Operations, and Initial Access|Google Cloud

- Beyond Autonomous Attacks: The Reality of AI-Enabled Cyber Threats|Center for Strategic and International Studies

- Daybreak | OpenAI for cybersecurity

- Scaling Trusted Access for Cyber with GPT-5.5 and GPT-5.5-Cyber|OpenAI

- Cybersecurity in the Intelligence Age|OpenAI

- Project Glasswing|Anthropic

- Assessing Claude Mythos Preview’s cybersecurity capabilities|Anthropic Frontier Red Team

- Behind the Scenes Hardening Firefox with Claude Mythos Preview|Mozilla Hacks

- Empowering Defenders: AI for Cybersecurity|World Economic Forum

- Careful Adoption of Agentic AI Services|Australian Signals Directorate’s Australian Cyber Security Centre, CISA, NSA, Canadian Centre for Cyber Security, NCSC-NZ, and NCSC-UK

- 《2026 CIO & CISO 大調查報告書》〈資訊安全策略篇〉|iThome

- Global Cybersecurity Outlook 2026|World Economic Forum